O aumento expressivo de investigações por estelionato digital e fraudes praticadas em ambientes virtuais tem levado muitas pessoas — inclusive sem qualquer histórico criminal — a responder a inquéritos policiais ou ações penais com base exclusiva em vínculos tecnológicos frágeis, como contas bancárias, números telefônicos ou endereços IP.

Na prática da defesa penal digital, verifica-se que nem todo prejuízo patrimonial ocorrido no meio eletrônico configura crime, tampouco autoriza imputação automática ao titular formal de um meio tecnológico. O Direito Penal exige prova qualificada da fraude, do dolo e do nexo causal — exigências que frequentemente não são atendidas.

Este artigo apresenta uma análise jurídica técnica e favorável ao investigado, delimitando o que efetivamente caracteriza o estelionato digital e onde a acusação costuma falhar, sobretudo no campo da prova digital.

Sumário executivo

A análise forense demonstra que:

- o estelionato digital não se presume pelo prejuízo financeiro;

- a acusação deve provar fraude ativa (engenharia social), e não apenas transações eletrônicas;

- vínculos digitais indiretos são insuficientes para imputação penal;

- falhas na cadeia de custódia da prova digital fragilizam a acusação;

- é recorrente a confusão típica entre estelionato digital e furto eletrônico.

Análise jurídica do tipo penal

Estelionato digital (art. 171, §2º-A, Código Penal)

O estelionato digital mantém a estrutura clássica do tipo penal:

obtenção de vantagem ilícita mediante fraude, com induzimento ou manutenção da vítima em erro.

O meio digital não elimina a necessidade de demonstração do ardil — apenas altera sua forma de execução.

Requisitos típicos indispensáveis

Para que haja imputação penal válida, a acusação deve comprovar, de forma cumulativa: Fraude digital concreta (phishing, spoofing, engenharia social, falsificação de identidade digital); Nexo causal direto entre o ardil e a disposição patrimonial da vítima; Dolo específico de obtenção da vantagem ilícita; Vantagem patrimonial indevida, ainda que tentada. A ausência de qualquer desses elementos afasta a tipicidade penal.

Fragilidades recorrentes da acusação

Imputação baseada apenas em titularidade

É tecnicamente inadequada a imputação fundada exclusivamente em:

- titularidade de conta bancária;

- cadastro de linha telefônica;

- endereço IP associado ao local do investigado.

Ambientes digitais são compartilháveis, clonáveis e frequentemente explorados por terceiros, sendo indispensável demonstrar domínio funcional da conduta, e não mera vinculação formal.

Ausência de descrição da fraude

Muitas denúncias limitam-se a narrar:

- transferências bancárias,

- pagamentos eletrônicos,

- prejuízo financeiro da vítima, sem descrever qual foi o mecanismo fraudulento. Sem prova da fraude, não há estelionato, mas fato atípico ou, no máximo, discussão de natureza civil.

Confusão entre estelionato e furto eletrônico

Quando a vítima não realiza qualquer ato voluntário, e os valores são subtraídos por:

- automação,

- scripts,

- invasão de sistemas,

não se está diante de estelionato, mas de hipótese que exige análise sob o art. 155, §4º-B, do Código Penal.

A confusão típica compromete a própria validade da acusação.

Aspectos processuais favoráveis à defesa

A jurisprudência consolidada do Superior Tribunal de Justiça e do Supremo Tribunal Federal exige que medidas de obtenção de dados telemáticos sejam:

- específicas;

- delimitadas no tempo;

- vinculadas a fatos concretos.

Ordens genéricas de quebra de sigilo:

- ampliam o risco de ilicitude da prova;

- contaminam provas derivadas;

- fragilizam a justa causa da ação penal.

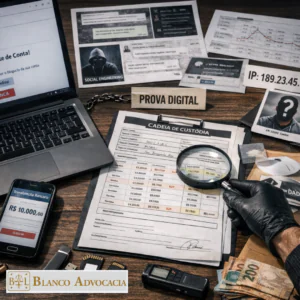

Prova digital – pontos críticos para a defesa

- Cadeia de custódia

Falhas recorrentes incluem:

- inexistência de hash de preservação;

- coleta informal de dados;

- ausência de documentação técnica do manuseio.

Qualquer ruptura na cadeia de custódia (arts. 158-A e seguintes do CPP) compromete a confiabilidade da prova.

Logs, IPs e metadados

Endereços IP, isoladamente, não individualizam conduta humana.

Sem correlação com:

- dispositivo específico,

- credenciais de acesso,

- padrão comportamental, o dado permanece meramente indiciário, insuficiente para sustentar condenação penal.

- Conteúdo extraído de aplicativos

Capturas de tela desacompanhadas de:

- metadados,

- verificação de origem,

- preservação forense, são facilmente questionáveis sob o contraditório técnico.

Parâmetros técnicos reconhecidos

A análise defensiva da prova digital deve observar boas práticas internacionalmente aceitas, notadamente:

- NIST;

- SWGDE;

- ENFSI;

- Council of Europe – Cybercrime Programme, com foco em integridade, auditabilidade e reprodutibilidade.

Conclusão prática

O estelionato digital não se presume.

Ele exige prova rigorosa da fraude, do dolo e do nexo causal.

Quando a acusação:

- não descreve o ardil,

- apoia-se em vínculos tecnológicos frágeis,

- ou ignora a técnica forense adequada,

abre-se espaço legítimo para:

- rejeição da denúncia,

- absolvição,

- reconhecimento de nulidades probatórias.

Em matéria penal digital, a técnica limita o poder punitivo do Estado — e é exatamente nesse ponto que uma defesa especializada se torna decisiva